计算机编程中的漏洞 成因、影响与防范策略

在数字化浪潮席卷全球的今天,计算机编程已成为社会运转的核心技术之一。伴随软件系统复杂性的增加,编程漏洞——这些隐藏在代码深处的缺陷——正成为威胁信息安全、系统稳定乃至公共安全的隐形杀手。本文旨在探讨编程漏洞的成因、分类、潜在影响及有效的防范策略,为开发者与组织提供参考。

一、漏洞的成因与常见类型

编程漏洞的根源复杂多样,主要可归结为人为疏忽、设计缺陷与外部环境变化三大类。

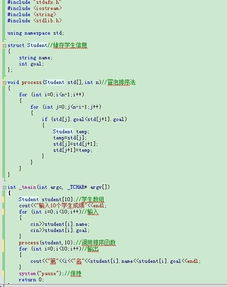

- 人为疏忽:这是最常见的漏洞来源。程序员在编写代码时,可能因时间压力、经验不足或注意力分散,引入逻辑错误。例如,未对用户输入进行充分的验证与过滤,可能导致“SQL注入”或“跨站脚本(XSS)”攻击;内存管理不当,如未释放已分配的内存或访问越界,则会引发“缓冲区溢出”或“内存泄漏”,为攻击者提供可乘之机。

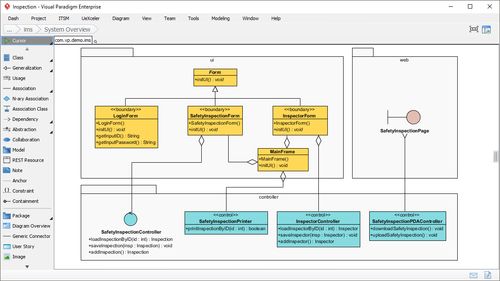

- 设计缺陷:在软件架构设计阶段,若安全考量不足,即使代码实现无误,整个系统也可能存在根本性弱点。例如,身份验证机制过于简单、数据传输未加密、权限划分模糊等,都会为系统埋下隐患。

- 外部环境变化:软件所依赖的第三方库、框架或操作系统本身可能存在未知漏洞(即“零日漏洞”)。随着这些外部组件的更新或攻击手段的演进,原本安全的代码也可能在新环境下暴露风险。

常见的漏洞类型包括但不限于:输入验证类(如SQL注入、命令注入)、权限管理类(如越权访问)、配置错误类(如默认密码、暴露敏感信息)以及逻辑错误类(如竞态条件)。

二、漏洞的潜在影响

一个未被发现的漏洞,其后果可能从轻微的功能异常,演变为灾难性的安全事件。

- 数据泄露:攻击者利用漏洞窃取用户个人信息、商业机密或国家敏感数据,导致隐私侵犯、经济损失甚至国家安全威胁。

- 服务中断:通过漏洞发起拒绝服务攻击,可使网站、在线服务或关键基础设施瘫痪,造成巨大的经济损失与社会混乱。

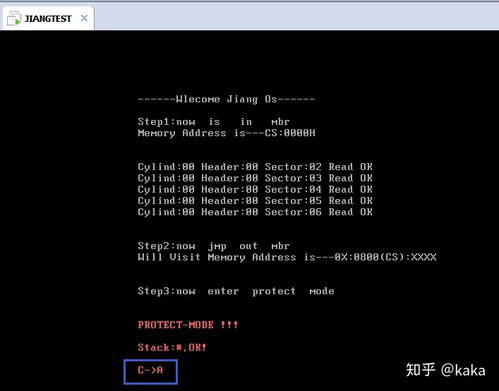

- 系统控制权丧失:严重的远程代码执行漏洞可能让攻击者完全接管服务器或用户设备,将其变为“僵尸网络”的一部分或进行进一步的内部渗透。

- 声誉与法律风险:漏洞事件严重损害品牌信誉,并可能因违反数据保护法规而面临巨额罚款与诉讼。

三、漏洞的防范与治理策略

应对编程漏洞,需贯彻“安全左移”理念,将安全考量融入软件开发生命周期的每一个阶段。

- 安全编码教育与规范:对开发团队进行持续的安全编码培训,制定并强制执行编码安全规范,从源头上减少常见错误。

- 设计阶段的安全评估:在系统设计之初即进行威胁建模,识别潜在威胁并设计相应的安全控制措施。

- 自动化代码审计与测试:利用静态应用程序安全测试工具在代码编写时进行扫描,利用动态应用程序安全测试工具在运行时检测漏洞,并结合人工代码审查。

- 依赖项管理:持续监控并更新项目所使用的第三方库和组件,及时修补已知漏洞。

- 漏洞响应与修补:建立完善的漏洞报告与响应机制,一旦发现漏洞,能快速评估、修复并发布补丁。对于开源项目,鼓励负责任的漏洞披露。

- 深度防御:不应仅依赖单层防护。结合网络防火墙、入侵检测系统、Web应用防火墙以及最小权限原则等多层安全措施,即使某一层被突破,其他层仍能提供保护。

###

在计算机编程的世界里,追求功能与效率的对漏洞的警惕与防范不可或缺。漏洞管理并非一劳永逸的任务,而是一个需要持续投入、不断演进的系统工程。通过提升安全意识、采用系统化的安全开发流程并借助先进的工具,开发者与组织能够显著降低漏洞风险,构筑起更加稳固可靠的数字世界防线。安全之路,道阻且长,行则将至。

如若转载,请注明出处:http://www.imingtao.com/product/54.html

更新时间:2026-01-12 23:06:23